تعتبر منصة إكس X (تويتر سابقا) واحدة من أكبر الشبكات الاجتماعية في العالم، مما يجعلها هدفا شائعا لمجرمي الإنترنت، ولحماية نفسك من عمليات الاحتيال المنتشرة على المنصة، يجب عليك فهم طبيعة هذه التهديدات أولا، وكيفية عملها وسبب خطورتها.

أخطر عمليات الاحتيال المنتشرة على تويتر

لا توجد منصة وسائل تواصل اجتماعي محصنة ضد التصيد الاحتيالي، وهو هجوم إلكتروني يتظاهر فيه ممثل التهديد بأنه شخص ما أو شيء ليس على حقيقته، كما هو الحالي على “إكس” يتمتع المحتالون بخيارات لا حدود لها تقريبا لاستخدام مجموعة من الأدوات يمكنهم من خلالها خداع المستخدمين المطمئنين.

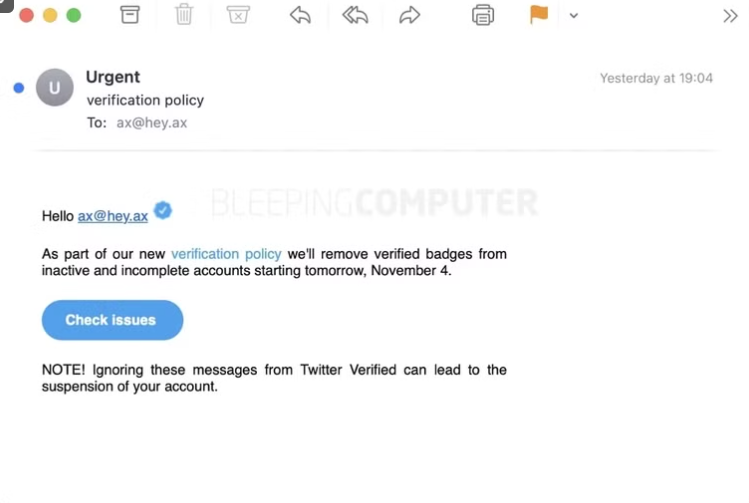

1. التحقق من عمليات التصيد الاحتيالي:

تتعدد أساليب المحتالين على إكس، فقد يستخدمون أسلوب التصيد الاحتيالي من خلال إرسال رسائل تصيد عبر البريد الإلكتروني لسرقة البيانات الشخصية، على سبيل المثال، بعد وقت قصير من استحواذ إيلون ماسك على المنصة في عام 2022.

استغل المحتالون هذا التغيير لتنفيذ هجمات تصيد تهدف إلى سرقة أسماء وكلمات المرور الخاصة بالمستخدمين الذين يتطلعون إلى التحقق من حساباتهم، لتجنب ذلك، استخدم خاصية التحقق الثنائي وكن حذرا من الرسائل التي تدعي أنها من الشبكة الاجتماعية.

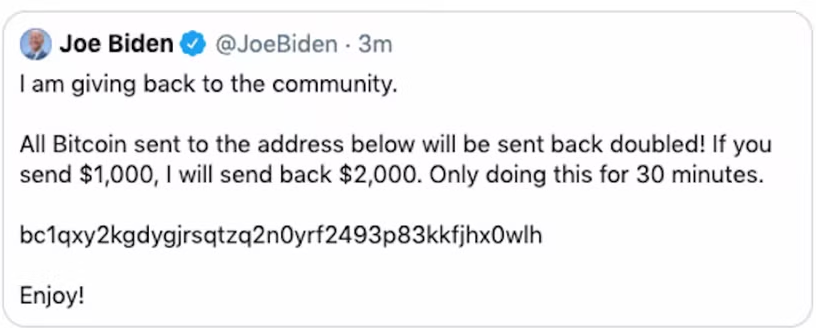

2. عمليات الاحتيال المرتبطة بالحسابات الموثقة:

استغل المحتالون العلامة الزرقاء على إكس (تويتر سابقا)، لاختراق حسابات معروفة مثل حسابات المشاهير في عام 2020، تمكن مراهق يبلغ من العمر 17 عاما، من اختراق حسابات بيل جيتس وجو بايدن لطلب تحويلات بالبيتكوين، مشيرا إلى مدى سهولة قيام مجرمي الإنترنت باختراق الحسابات الموثقة على إكس.

3. عمليات احتيال العملات المشفرة:

تعد عمليات الاحتيال في مجال العملات المشفرة شائعة جدا خاصة على منصة إكس، حيث يستخدم قراصنة الإنترنت أسلوب انتحال شخصية مؤثرة أو محلل بارز للعملة الرقمية لنشر معلومات مضللة، أو حتى الوصول إلى الأهداف عبر الرسائل المباشرة، وهذه تعد من بين الحيل الشائعة على موقع التدوينات العالمي.

كما تعتبر الهدايا الوهمية التي تطلب إيداع مبالغ صغيرة من الأساليب المفضلة لدي الهاكرز، يدور هذا النوع من الخدع حول إقناع الهدف بأنه سيحصل على مكافأة كبيرة طالما قام بإيداع مبلغ صغير من العملة المشفرة ثم تختفي مع الأموال.

4. عمليات الاحتيال بواسطة الروبوتات:

تشكل الروبوتات حوالي 5% من المستخدمين على إكس (تويتر سابقا)، فهي برامج الكمبيوتر التي تحاكي السلوك البشري وتساهم في نشر 21-29% من المحتوى، هي ليست برامج ضارة بطبيعتها، ولكن غالبا ما يستخدمها المحتالون لنشر معلومات كاذبة ومضللة، أو تحريض الأهداف على النقر فوق روابط مشبوهة، أو نشر برامج ضارة، أو إيذاء المستخدم بطريقة ما، لذلك يجب عليك مراقبة الحسابات المشبوهة والإبلاغ عنها.

5. عمليات الاحتيال في خدمة العملاء:

عندما تسوء الخدمة يستغل المحتالون الشكاوى عبر وسائل التواصل الاجتماعي من خلال انتحال حسابات دعم مزيفة، حيث يطلبون معلومات شخصية عبر الرسائل المباشرة. استخدم قنوات الدعم الرسمية للتواصل وتحقق من هوية بعض الحسابات التي تقوم بالتواصل معك لحل أي مشكلة تواجهك.

6. الحيل الرومانسية على إكس:

يمكن أن تكون منصة إكس مكانا جيدا للقاء أشخاص جدد، ولكن في الوقت نفسه، يبحث المحتالون عن ضحايا لإقامة علاقات مزيفة، مطالبينهم بالمال بعد إقناعهم بأن العلاقة حقيقية، كن حذرا وتحقق من مصادر المعلومات، حيث يمكن أن تكون الحسابات مزيفة حتى لو كانت مرفقة بصور أو فيديوهات.